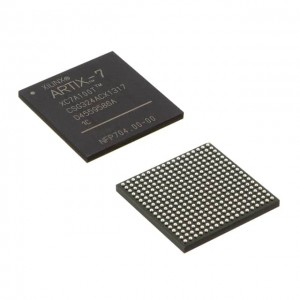

नयाँ मूल XC7A75T-1CSG324I स्पट स्टक वन-स्टप BOM सेवा Ic चिप एकीकृत सर्किट IC FPGA 210 I/O 324CSBGA

उत्पादन विशेषताहरू

| TYPE | DESCRIPTION |

| श्रेणी | एकीकृत सर्किट (ICs)इम्बेडेडFPGAs (फिल्ड प्रोग्रामेबल गेट एरे) |

| Mfr | AMD Xilinx |

| शृङ्खला | आर्टिक्स-7 |

| प्याकेज | ट्रे |

| मानक प्याकेज | १२६ |

| उत्पादन स्थिति | सक्रिय |

| LABs/CLB को संख्या | ५९०० |

| तर्क तत्व/सेलहरूको संख्या | ७५५२० |

| कुल RAM बिट्स | ३८७०७२० |

| I/O को संख्या | 210 |

| भोल्टेज - आपूर्ति | ०.९५V ~ १.०५V |

| माउन्टिङ प्रकार | सतह माउन्ट |

| सञ्चालन तापमान | -40°C ~ 100°C (TJ) |

| प्याकेज / केस | 324-LFBGA, CSPBGA |

| आपूर्तिकर्ता उपकरण प्याकेज | 324-CSPBGA (१५×१५) |

| आधार उत्पादन नम्बर | XC7A75 |

सुरक्षा उपकरणहरूको अर्को पुस्ताको लागि प्रोग्रामेबिलिटी कत्तिको महत्त्वपूर्ण छ?

डिजिटलाइजेसन र स्वचालन अहिले विश्वव्यापी प्रवृत्ति हो।महामारीको कारण, सबै क्षेत्रहरूमा सेवाहरू अनलाइन सर्दै छन्, र घरेलु कामको द्रुत कार्यान्वयनको साथ, मानिसहरू आफ्नो काम र जीवनको लागि इन्टरनेट जडानमा बढी निर्भर छन्।

यद्यपि, प्रयोगकर्ताहरू र जडान गरिएका उपकरणहरूको संख्या बढ्दै जाँदा र कार्यहरू र आवश्यकताहरू थप विविध हुँदै जाँदा, प्रणाली वास्तुकला झन् जटिल हुँदै जान्छ र प्रणाली कार्यहरूको दायरा विस्तार हुन्छ, जसले ठूलो संख्यामा सम्भावित जोखिमहरू निम्त्याउँछ।नतिजाको रूपमा, डाउनटाइम एक सामान्य घटना हो, र "दुर्घटनाहरू" प्राय: शीर्षकहरूमा हुन्छन्।

Xilinx व्हाइट पेपर WP526, नेक्स्ट जेनेरेशन सुरक्षा उपकरणहरूमा प्रोग्रामेबिलिटीको महत्त्व, धेरै फायरवाल आर्किटेक्चरहरू र Xilinx अनुकूली उपकरणहरूको लचिलोपन र कन्फिगरेबिलिटीको संयोजन र यसको आईपी र टूलिङ प्रस्तावहरू सुरक्षा प्रशोधन कार्यसम्पादनमा उल्लेखनीय सुधार गर्न अन्वेषण गर्दछ।

सुरक्षा उपकरणहरू विकास गर्न जारी छ

नेटवर्क सुरक्षा कार्यान्वयनको अर्को पुस्ताले ब्याकअपबाट इनलाइन कार्यान्वयनमा वास्तुशिल्प परिवर्तन गरी विकास गर्न जारी राखेको छ।5G डिप्लोइमेन्टको सुरुवात र जडान गरिएका यन्त्रहरूको संख्यामा घातीय वृद्धिसँगै, सुरक्षा कार्यान्वयनका लागि प्रयोग गरिने वास्तुकलालाई पुन: भ्रमण र परिमार्जन गर्न संगठनहरूको लागि तत्काल आवश्यकता छ।5G थ्रुपुट र विलम्बता आवश्यकताहरूले पहुँच नेटवर्कहरू रूपान्तरण गर्दै छन्, जबकि एकै समयमा थप सुरक्षा चाहिन्छ।यो विकासले नेटवर्क सुरक्षामा निम्न परिवर्तनहरू ड्राइभ गरिरहेको छ।

1. उच्च L2 (MACSec) र L3 सुरक्षा थ्रुपुटहरू।

2. किनारा/पहुँच पक्षमा नीति-आधारित विश्लेषणको आवश्यकता

3. अनुप्रयोगमा आधारित सुरक्षा उच्च थ्रुपुट र जडान आवश्यक छ।

4. भविष्यवाणी विश्लेषण र मालवेयर पहिचानको लागि AI र मेसिन लर्निङको प्रयोग

5. पोस्ट क्वान्टम क्रिप्टोग्राफी (QPC) को विकास ड्राइभिङ नयाँ क्रिप्टोग्राफिक एल्गोरिदम को कार्यान्वयन।

माथिका आवश्यकताहरूसँगै, SD-WAN र 5G-UPF जस्ता नेटवर्क प्रविधिहरू बढ्दो रूपमा अपनाइँदै छन्, जसका लागि नेटवर्क स्लाइसिङ, थप VPN च्यानलहरू, र गहिरो प्याकेट वर्गीकरणको कार्यान्वयन आवश्यक छ।सञ्जाल सुरक्षा कार्यान्वयनको हालको पुस्तामा, अधिकांश अनुप्रयोग सुरक्षा सीपीयूमा चलिरहेको सफ्टवेयर प्रयोग गरेर ह्यान्डल गरिन्छ।जबकि CPU प्रदर्शन कोर र प्रशोधन शक्ति को संख्या मा वृद्धि भएको छ, बढ्दो थ्रुपुट आवश्यकताहरु अझै पनि शुद्ध सफ्टवेयर कार्यान्वयन द्वारा हल गर्न सकिदैन।

नीति-आधारित अनुप्रयोग सुरक्षा आवश्यकताहरू निरन्तर परिवर्तन भइरहेका छन्, त्यसैले धेरै उपलब्ध अफ-द-शेल्फ समाधानहरूले ट्राफिक हेडरहरू र इन्क्रिप्शन प्रोटोकलहरूको निश्चित सेट मात्र ह्यान्डल गर्न सक्छन्।सफ्टवेयर र निश्चित ASIC-आधारित कार्यान्वयनका यी सीमितताहरूको कारण, प्रोग्रामेबल र लचिलो हार्डवेयरले नीति-आधारित अनुप्रयोग सुरक्षा लागू गर्नको लागि उत्तम समाधान प्रदान गर्दछ र अन्य प्रोग्रामेबल NPU-आधारित आर्किटेक्चरहरूको विलम्बता चुनौतीहरू समाधान गर्दछ।

लचिलो SoC सँग पूर्ण रूपमा कडा नेटवर्क इन्टरफेस, क्रिप्टोग्राफिक आईपी, र प्रोग्रामेबल तर्क र मेमोरी रहेको छ जसले TLS र रेगुलर एक्सप्रेशन खोज इन्जिनहरू जस्ता स्टेटफुल एप्लिकेसन प्रोसेसिङ मार्फत लाखौं नीति नियमहरू लागू गर्न सक्छ।